No cabe duda que la facilidad para procesar, almacenar y transmitir la información que las TIC nos brinda a su vez dificulta el control sobre la misma, para muestra de lo anterior: la fuga de información en medios digitales. Dicho problema se ha colocado dentro de las primeras cuatro tendencias sobre delitos informáticos en este año [1] y además, es una noticia común en los medios de comunicación, desde la fuga de los primeros cuatro capítulos de la nueva temporada de “Game of Thrones” [2] hasta el robo de datos personales en una de las tiendas departamentales más populares de México [3].

Parece que si las condiciones son propicias, alguien extrae o pierde información que incluye documentos laborales, bases de datos con información sensible, fotografías o videos que en cuestión de horas el público puede descargar desde la comodidad de su dispositivo personal.

La fuga de información

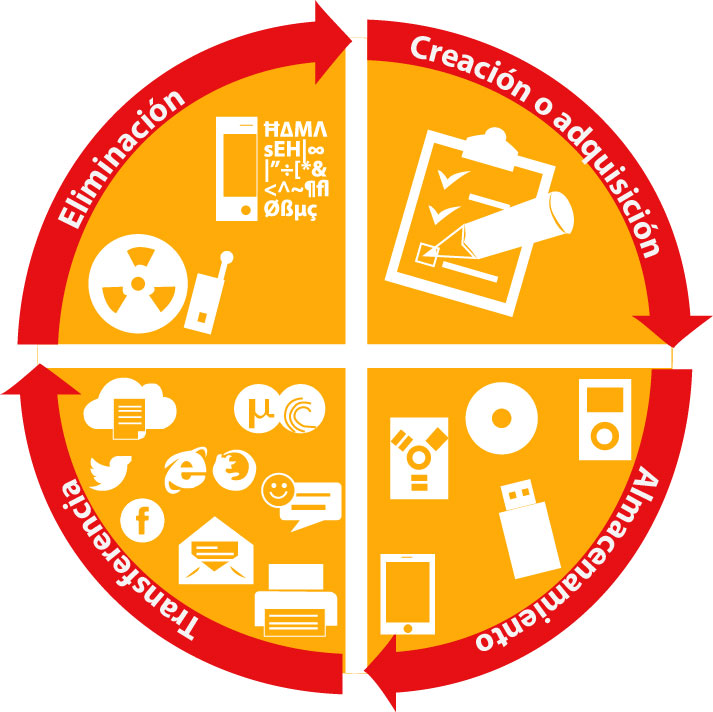

El problema principal de la fuga de información es que las amenazas, las vulnerabilidades y las malas prácticas de seguridad que la propician se presentan en una gran variedad de escenarios durante el ciclo de vida de la información: creación, procesamiento, almacenamiento, transmisión y deposición.

Durante la creación o la adquisición de la información olvidamos definir cuáles van a ser las reglas del uso de la misma, comenzando así los problemas de control. ¿Quiénes tendrán acceso? ¿En cuáles dispositivos se podrá almacenar? ¿A quiénes se podrá transferir? ¿Se puede publicar? ¿Durante cuánto tiempo será útil? Son preguntas que podríamos plantearnos justo en el momento de adquirir o crear dichos medios, no sólo para información laboral, también para la personal.

El descontrol de la información empeora en el siguiente estado de la información: el almacenamiento. Hoy contamos con una extensa variedad de dispositivos en donde podemos almacenar archivos y la mala práctica es no tener un control de dónde se resguardan. Es por esto que en el ámbito laboral están en boga los inventarios de información, prácticas que eran exclusivas para los bienes materiales.

Cuando transferimos, compartimos o publicamos la información perdemos por completo su control, es aquí donde comienza la pesadilla, porque otras personas pueden hacer mal uso de los contenidos: copias y accesos no autorizados a personas, correos personales, almacenamiento en dispositivos móviles, en la nube, redes sociales, etcétera.

En último lugar se encuentra el estado final de la información (la cual olvidamos frecuentemente): la eliminación. Por una parte está la práctica poco realizada del borrado seguro: ¿qué información podría obtenerse de nuestras viejas memorias USB, de los teléfonos celulares o de los servidores que se dan de baja en las empresas?; y por el otro, la dificultad de eliminar la información una vez que ha salido de nuestro ambiente de control, por ejemplo, cuando se almacena en Internet.

Figura 1. Ciclo de vida de la información

El problema es demasiado grande para una solución definitiva, involucra gente, tecnología, aspectos legales, de gestión, y a su vez, que las medidas precautorias no desfavorezcan el uso ágil de la información.

¿Qué es un DLP?

Una de las estrategias que las empresas están adoptando con más fuerza es el uso de sistemas de Prevención de Pérdida de Información (traducción propia de Data Loss Prevention, DLP). Se trata de un sistema porque son un conjunto de tecnologías que previenen la fuga de información.

El principio fundamental de esta serie de técnicas se basa en una herramienta más que conocida en el mundo de la seguridad informática: el antivirus; sólo que en lugar de buscar todas las formas reconocibles de una pieza de malware, éste sistema busca patrones y firmas de la información que nosotros consideremos sensible.

Adicionalmente, otras herramientas del DLP se distribuyen en toda la infraestructura informática (principalmente en los equipos de escritorio y en los dispositivos de red) para cubrir todos los estados de la información y los puntos de fuga.

El dueño de la información puede definir si algún archivo, base de datos o algún tipo de dato en particular (como el número de una tarjeta de crédito) debe ser analizado y, en su caso, bloqueado si es transmitido por algún medio. Estas herramientas pueden ser configuradas desde la forma más sencilla y ágil de clasificación (pública o privada) hasta el esquema más complejo.

Mientras la información se encuentra almacenada en uno o más equipos, el dueño puede realizar una búsqueda exhaustiva (justo como lo haría un antivirus en la búsqueda de malware en el equipo) y descubrir cuántas copias de la información o del mismo dato se encuentran distribuidas sobre la infraestructura tecnológica y así proceder a su organización, control o eliminación. ¿Te imaginas en cuántos documentos, dispositivos de almacenamiento y correos viejos has abandonado algún archivo con datos sensibles?

Quizá la funcionalidad más interesante es la del monitoreo y bloqueo de cualquier intento de transferencia no autorizada de los datos en resguardo. Esto funciona con la misma tecnología que un firewall, que detiene un patrón de ataque, pero en este caso se evita que la información sensible salga si no lo está permitido. Por ejemplo, un usuario apunto de mandarse una copia del reporte de finanzas a su correo personal (para revisarlo en casa) será detenido desde el cliente de correo o navegador, también será detenido al momento de subirlo a la nube y su sistema operativo no le permitirá almacenarlo en su memoria USB, si así fue establecido.

Figura 2. Funcionamiento de un DLP

Pues bien, para el usuario no especializado en informática, un DLP podrá parecerle un medio de control más. Por eso es necesario que este tipo de mecanismos sean acompañados de un aspecto importante: una sensibilización informada del porqué cierto tipo de datos serán resguardados de esta manera, sea por implicaciones legales (como en el caso de la Ley Federal de Protección de Datos Personales) o por su criticidad para el negocio (como en el caso de los capítulos filtrados de “Game of Thrones”).

También es importante recalcar que este tipo de sistemas requieren mantenimiento por parte de personal especializado y no son infalibles, pues pueden presentar “falsas alarmas” debido a la configuración imprecisa de políticas o la definición de patrones de búsqueda incorrectos que generarán más de un dolor de cabeza.

Sin embargo, como mencioné al principio de este artículo, la fuga de información es una de las tendencias más importantes en materia de seguridad. Con el perfeccionamiento de estas tecnologías y su integración con otras como los DRM[1], deberá disminuir considerablemente el problema. ¿Crees que algún día esta tecnología será utilizada comúnmente por los usuarios caseros en sus computadoras y dispositivos móviles como lo hizo el antivirus o el firewall personal?

Si quieres saber más consulta:

- Recomendaciones al Elegir una Suite de Seguridad

- Dispositivos móviles: un riesgo de seguridad en las redes corporativas

- Normatividad en las organizaciones: Políticas de seguridad de la información - Parte I

Referencias

[1] ESET. (2015). "Tendencias 2015 El mundo corporativo en la mira" Obtenido de ESET Latinoamérica,http://www.welivesecurity.com/wp-content/uploads/2015/01/tendencias_2015_eset_mundo_corporativo.pdf, consultado el 01 de junio de 2015.

[2] NOTIMEX. (2015). "Se filtran los primeros capítulos de Game of Thrones" Obtenido de El Economista,http://eleconomista.com.mx/entretenimiento/2015/04/12/se-filtran-primeros-capitulos-game-of-thrones, consultado el 01 de junio de 2015.

[1] La gestión digital de derechos o DRM (por sus siglas en inglés) son un conjunto de tecnologías de hardware y software que controlan el acceso a contenidos digitales, principalmente películas y música, que permiten controlar la ejecución, vista o la impresión de información. La diferencia principal con un DLP es que los candados de seguridad están embebidos en el contenido y el software o dispositivo debe validar el derecho sobre el mismo; sin embargo, esta característica no permite tener un control sobre bases de datos o datos crudos como números de tarjetas de crédito, números de seguridad social, etcétera.