El avance de la tecnología no sólo ha influido en facilitar las actividades cotidianas, sino también en su uso para actos delictivos que se aprovechan de la falta de información e ingenuidad de los usuarios, tal es el caso de la actividad conocida como phishing. Esta actividad ha generado pérdidas económicas considerables tanto al sector empresarial como en los particulares durante los últimos años.

El Phishing consiste en el envío de mensajes (anzuelos) a una o varias personas, recurriendo a la suplantación de la identidad de una empresa o entidad pública con el objetivo de persuadir a la futura víctima para revelar sus datos personales o financieros que involucran nombres de usuario y contraseñas. Una vez obtenida esta información es utilizada con fines maliciosos para realizar acciones como transferencias de fondos a cuentas bancarias y compras con tarjetas de crédito entre otras acciones delictivas que afectan económicamente a la víctima.

En la actualidad la actividad de phishing utiliza principalmente el correo electrónico enviando correos falsos por parte del atacante. En estos correos se solicitan contraseñas o detalles de las cuentas bancarias argumentando comúnmente situaciones como problemas técnicos, procesos de actualización y revisión de datos buscando aprovecharse de la ingenuidad de los usuarios para obtener información. En algunos casos se emplean técnicas más sofisticadas como el uso de sitios web falsos, instalación de caballos de Troya, key-loggers, screen-loggers, envíos de mensajes de SMS, mensajes en contestadores automáticos y llamadas telefónicas.

Los tipos de phishing se pueden clasificar considerando las técnicas mediante las cuales se lleva a cabo la obtención de la información, estos tipos se ilustran en la siguiente tabla.

| Tipos de Phishing | |

|---|---|

| Deceptive Phishing | Consiste ene el envio de correo electrónico engañoso en el que se suplanta a una empresa o institución de confianza, de esta forma la víctima al pulsar el enlace contenido en el mensaje, es redireccionado de manera inconsciente aun sitio web fraudulento. |

| Malware Based Pishing |

La variante en este tipo de phishing, implica la ejecución de un software de un código malicioso en el equipo de la víctima ya sea como resultado de abrir un archivo adjunto en un mensaje, visitar una página web, descarga de un programa. Ejemplos de ello son las herramientas como los keyloggers y los screenloggers, los primeros registran las pulsaciones del teclado y estos datos son grabados por el programa y reenviados al atacante, la segunda herramienta realiza lo mismo pero mediante la captura de imágenes de la pantalla. |

| DNS Based Phising (Pharming) | Este delito interfiere en el proceso de búsqueda de los nombres de dominio, es decir modifica de forma no autorizada la resolución del nombre de dominio enviando al usuario a una dirección IP distinta. |

| Content-Injection Phishing | Este tipo de ataque consiste en introducir contenido fraudulento dentro de un sitio web legítimo. |

| Made-in-the-Midle Phishing | Usando esta técnica el atacante se posiciona entre el ordenador del usuario y el servidor, de esta forma puede leer, filtrar y modificar la información a la que tiene acceso. |

| Search Engine Phishing | Los atacantes crean páginas web con ofertas atrayentes para los usuarios, estas páginas se encuentran indexadas legítimamente con los motores de búsqueda, de tal forma que el usuario las encuentra y debido a lo atrayente que resultan las ofertas mostradas proporciona su información. |

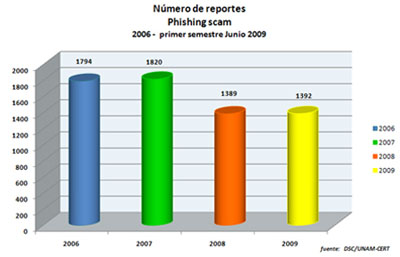

Preocupado por disminuir esta actividad delictiva el Departamento de Seguridad en Cómputo (DSC) de la DGSCA, a través de su equipo de respuesta a incidentes, pone a disposición del público la dirección electrónica phishing@seguridad.unam.mx para el reporte de incidentes de tipo phishing. Esto contribuye a reducir esta actividad delictiva y los impactos a nivel económico que ocasiona. Mediante el estudio de los casos que han sido reportados al DSC/UNAM-CERT se obtiene el Gráfico 1:

Gráfico 1.

En el Gráfico 1 se muestra el comportamiento que ha tenido la actividad de phishing en el periodo de 2006, hasta el primer semestre del 2009. Se puede ver que en el último semestre se han registrado un número mayor de casos que los reportados en todo el año 2008 lo cual representa una alerta importante para que los usuarios consideren medidas preventivas que eviten que su información personal y financiera sea robada y utilizada con fines delictivos. En la mayoría de los casos esta actividad está orientada en obtener acceso a información financiera, pero de igual forma es utilizada por los intrusos para apoderarse de cuentas de correo público, lo que conlleva a una pérdida considerable de la información e identidad de los usuarios, ya que sus cuentas pueden ser comprometidas para otro tipo de ilícitos.

La forma en la cual los usuarios pueden defenderse de este ataque y de esta manera evitar ser una víctima más es mediante la información y la implementación de mecanismos de prevención y protección. En la Tabla 2 se muestra una serie de recomendaciones de utilidad para evitar ser víctimas de phishing.

| RECOMENDACIONES PARA EVITAR SER VÍCTIMA DE PHISHING | |

|---|---|

| Sospechar ante cualquier correo electrónico que solicite información personal mediante argumentos como, problemas técnicos, promociones de nuevos productos o servicios, premios o actualización de datos. | |

| Nunca proporcionar información como nombres de usuario, contraseñas, número de tarjetas de crédito o fechas de caducidad, vía telefónica ni vía correo electrónico bajo ninguna circunstancia. | |

| Los mensajes de correo electrónico de phishing frecuentemente carecen del nombre y apellido completo del usuario, por el contrario, los correos legítimos enviados por las instituciones financieras siempre incluyen el nombre completo. | |

| Los usuarios no deben rellenar información personal o financiera en formularios de correos electrónicos. | |

| No utilizar los enlaces incluidos en correos electrónicos de dudosa precedencia, para ellos es recomendable dirigirse a la página web de entidad o la empresa de forma directa. | |

| Antes de proporcionarle cualquier dato sensible como datos bancarios, números de tarjeta de crédito, contraseñas, asegúrese de que se encuentra en una web segura. | |

| Que siempre el navegador web, este actualizado y que cuente con los parches de seguridad instalados | |

|

A continuación se listan los principales proveeedores de barras antipishng: Netcfaft |

|

Referencias:

- http://seguridad.internautas.org/html/451.html

- http://www.microsoft.com/spain/empresas/legal/phishing.mspx

- http://www.microsoft.com/latam/seguridad/hogar/spam/phishing.mspx

- http://www.pandasecurity.com/spain/homeusers/security-info/cybercrime/phishing/

- http://www.segu-info.com.ar/malware/phishing.htm

- http://megustaelturismo.es/blog/2008/03/13/explicacion-de-los-distintos-tipos-de-phishing/

- http://www.arcert.gov.ar/webs/tips/recomendaciones_phishing.pdf

- http://www.ngssoftware.com/papers/NISR-WP-Phishing.pdf

- http://www.seguridad.unam.mx/usuario-casero/secciones/phishing.dsc#barras http://www.cert.org.mx/estadisticas.dsc